摘要:本文介绍了信息安全HW的实践研究解析说明,包括数据导向实施步骤。通过对信息安全HW的深入探讨,本文旨在提供有关如何有效实施信息安全措施的实践指南。文章强调了数据驱动的方法,并提供了相关实施步骤,以帮助读者更好地理解和应用信息安全HW。摘要字数在100-200字之间。

本文目录导读:

在当今信息化快速发展的时代,信息安全问题日益凸显,成为各行各业关注的焦点,信息安全HW作为信息安全领域的重要组成部分,其实践研究对于提升信息安全防护能力具有重要意义,本文将围绕信息安全HW的实践研究进行解析说明,助力读者更好地理解和掌握相关知识和技能。

信息安全HW概述

信息安全HW是信息安全硬件(Hardware)的缩写,主要涉及信息安全相关的硬件设备、系统以及其在实践中的应用,信息安全HW在保障信息系统安全、防范网络攻击、保护用户隐私等方面发挥着重要作用,随着信息技术的不断发展,信息安全HW的应用场景也越来越广泛。

1、信息安全HW技术原理

信息安全HW技术原理是实践研究的基础,这包括密码学原理、网络安全协议、身份认证技术等,理解这些技术原理,有助于我们更好地应用信息安全HW设备,提升信息系统的安全性。

2、信息安全HW设备应用

在实践研究中,我们需要关注各种信息安全HW设备的应用,防火墙、入侵检测系统、安全审计系统等,通过了解这些设备的功能、特点以及使用场景,我们可以根据实际情况选择合适的设备,提高信息系统的安全防护能力。

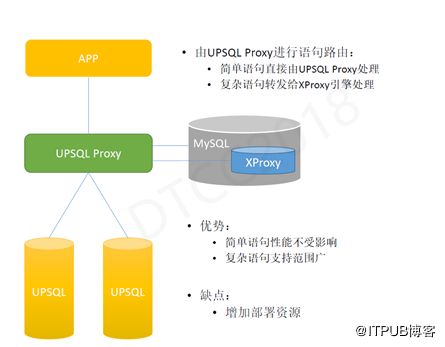

3、信息安全HW系统集成

在实际应用中,我们需要将各种信息安全HW设备进行集成,形成一个完整的防护体系,这涉及到设备之间的协同工作、数据交互等问题,实践研究需要关注信息安全HW系统集成的方法和流程,以确保系统的稳定性和安全性。

解析说明

1、术语解释

在信息安全HW实践研究中,涉及到一些专业术语,如密码学、网络安全协议、身份认证等,这些术语的解释和理解对于掌握实践研究内容至关重要,我们需要对这些术语进行详细的解释和说明,以便读者更好地理解相关内容。

2、技术解析

在实践研究中,我们需要对信息安全HW技术进行深入解析,这包括技术的原理、特点、应用等方面,通过技术解析,我们可以更深入地了解技术的优势和不足,从而更好地应用这些技术解决实际问题。

3、案例说明

案例说明是实践研究中的重要部分,通过实际案例,我们可以更直观地了解信息安全HW的应用效果,我们需要收集一些典型的案例,对其进行详细的分析和说明,以便读者更好地理解和掌握相关知识和技能。

试用版特点

试用版49.43.14的信息安全HW实践研究解析说明具有以下特点:

丰富:试用版包含了信息安全HW实践研究的各个方面,涵盖了技术原理、设备应用、系统集成等内容。

2、通俗易懂:采用简洁明了的语言,方便读者理解和接受。

3、实用性强:通过案例说明和技术解析,帮助读者更好地应用信息安全HW技术解决实际问题。

4、互动性强:提供互动环节,方便读者提问和交流,提高学习效果。

信息安全HW实践研究解析说明试用版旨在为读者提供全面的信息安全HW知识和技术,帮助读者更好地理解和掌握相关知识和技能,通过实践研究,我们可以不断提升信息安全防护能力,为信息化建设提供有力保障,希望读者能够充分利用试用版资源,不断提高自己的信息安全水平。

赣ICP备2023008375号--1

赣ICP备2023008375号--1